Filtrowanie treści to dość częsty temat poruszany w kontekście zarówno bezpieczeństwa sieci (np. przez zablokowanie stron z malware) ale również w trosce o bezpieczeństwo użytkowników (szczególnie tych najmłodszych) aby nie wchodzili na strony z treściami potencjalnie niebezpiecznymi. W tym artykule przestawię bardzo wygodne rozwiązanie które pomoże w filtrowaniu niechciany treści.

Publiczny DNS od Cloudflare czyli popularny 1.1.1.1 bo o nim mowa to usługa która zdobyła szerokie grono odbiorców głównie z uwagi na dwa aspekty. Po pierwsze Cloudflare nie przechowuje logów zapytań do swojego DNS’a przez co dba o prywatność użytkowników a po drugie korzystając z niego omijamy serwery DNS swojego ISP które podlegają pewnym regulacjom wynikającym z lokalnego prawa.

Natomiast 1.1.1.1 for Families to zupełnie inna odmiana usługi od Cloudflare. Oczywiście nadal zawiera ona zalety o których już wspomniałem ale dodatkowo filtruje zapytania wycinając dostęp do określonej grupy adresów stron potencjalnie niebezpiecznych tak aby użytkownik przypadkowo nie wszedł na stronę z złośliwym oprogramowaniem.

Filtrowanie odbywa się na prostej zasadzie zwracania IP 0.0.0.0 przy próbie wejścia na zabroniony adres.

Usługa 1.1.1.1 for Families jest dostępna w 2 wariantach.

Filtrowanie stron z malware

Pierwszy wariant oferuje wycinanie stron z złośliwym oprogramowaniem. Aby z niego skorzystać jako nasz serwer DNS wpisujemy adresy:

IPv4

- 1.1.1.2

- 1.0.0.2

IPv6 (jeśli korzystasz)

- 2606:4700:4700::1112

- 2606:4700:4700::1002

Korzystając z urządzenia MikroTik mamy dwie możliwości konfiguracyjne.

Pierwszą z nich jest ustawienia powyższego adresu w menu IP->DNS oraz upewnienie się z klienci otrzymują z serwera DHCP konfigurację w której router pełni rolę serwera DNS. Przykład TUTAJ. Jest to opcja bardziej optymalna.

Drugą opcją jest wpisanie tych adresów jako „DNS Servers” w menu IP->DHCP Server w zakładce Network. Wówczas urządzenia będą odpytywać się bezpośrednio Cloudflare z pominięciem cache na routerze. Jest to opcja mniej optymalna z uwagi na to że każde zapytanie jest wysyłane to serwera będącego w Internecie pomimo faktu że inne urządzenie z naszej sieci mogło zapytać się o taki adres chwilę wcześniej. W przypadku poprzedniego rozwiązania to zapytanie zostało by zapamiętane (na pewien czas) na routerze co skróciło by czas kolejnych identycznych zapytań.

Filtrowanie stron dla dorosłych

Drugi wariant to filtrowanie stron z treściami dla dorosłych. Zawiera on także funkcjonalność wycinania adresów malware więc mamy tutaj rozwiązanie 2w1. Adresy serwerów DNS w tym przypadku to:

IPv4

- 1.1.1.3

- 1.0.0.3

IPv6 (jeśli korzystasz)

- 2606:4700:4700::1113

- 2606:4700:4700::1003

Oczywiście w tym przypadku również możemy skorzystać z dwóch wariantów konfiguracji przy zastosowaniu MikroTik RouterOS.

Co ciekawe ten wariant zmienia działanie wyszukiwarek (m.in Google) włączając w nich automatycznie tzw. funkcję „safe search” która to wycina treści przeznaczone dla dorosłych z wyników wyszukiwania.

Połączenie 1.1.1.1 for Families z DoH

Usługę od Cloudflare możemy również użyć w wersji szyfrowanej. Jeśli nie konfigurowałeś tej funkcjonalności w RouterOS zapraszam Cię TUTAJ. W tym przypadku jednak adresy serwerów DNS ją inne mianowicie są to również nazwy domenowe.

Dla usługi „Block Malware” – czyli odpowiednika 1.1.1.2 jest to:

https://security.cloudflare-dns.com/dns-query

Dla usługi „Block Malware and Adult Content” – czyli odpowiednika 1.1.1.3 jest to:

https://family.cloudflare-dns.com/dns-query

Powyższe adresy wstawiamy w polu „Use DoH Server”:

Certyfikat dla tych adresów jest taki sam jak w przypadku klasycznego 1.1.1.1 więc można tutaj zastosować te same kroki które opisałem już w artykule dotyczącym konfiguracji DoH (link powyżej).

I wszystko było by fajnie gdyby nie fakt że powstaje tutaj pewnego rodzaju błąd logiczny. Konfigurując te adresy dochodzi do sytuacji gdzie do naszego serwera DNS prowadzi adres który również wymaga rozwikłania przez serwer DNS. Najprostszym rozwiązaniem tego problemu jest dodanie wpisów statycznych które rozwiązują te nazwy.

Aby to zrobić najpierw musimy sprawdzić do jakich adresów IP prowadzi adres domenowy. W tym przykładzie skonfiguruje wariant pierwszy. Opcję z filtrowaniem stron dla dorosłych konfiguruję się analogicznie.

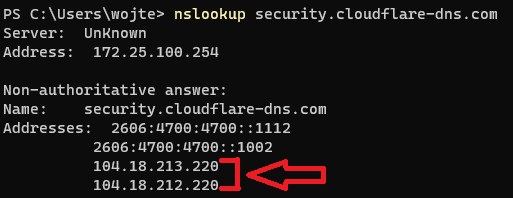

Skorzystajmy z polecenia dostępnego w systemie Windows a mianowicie nslookup po którym wpiszemy nazwę interesującej nas domeny.

nslookup security.cloudflare-dns.com

W odpowiedzi otrzymamy interesujące nas adresy:

A dodanie tych wpisów wykonujemy za pomocą kilku linijek w CLI:

/ip dns static add address=104.18.212.220 name=security.cloudflare-dns.com add address=104.18.213.220 name=security.cloudflare-dns.com

Podstawiając stosowne adresy IP które otrzymamy z nslookup.

Oczwyście w tym przypadku ponieważ to MikroTik komunikuje się szyfrowanym kanałem z serwerami DNS Cloudflare jedyną sensowną konfiguracją jest użycie go jako lokalnego serwera cache DNS.